Mit neuerem Android wird die nur noch IPSEC/IKEv2 unterstützt.

Die Fritzboxen konnten bisher nur IKEv1.

Eine Verbindung klappt dann nicht, nur bei einem Update des Smartphones werden die alten VPN Verbingungen wohl übernommen, alternativ kann die myfritzApp helfen.

Die Rettung naht in Form eines updates für die Fritzbox. Mit der 7.50 (oder entsprechenden Versionen) bekommt man sowohl Support für IPSec Android 12, aber auch Support für Wireguard (das wird ein anderer Beitrag).

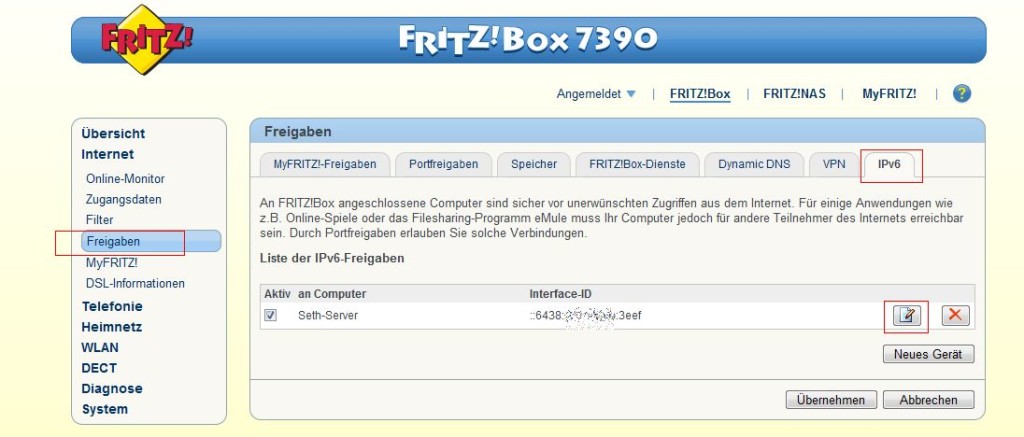

Hat man sein FritzOS aktualisiert, dann kann man nun IPSec/IKEv2 PSK nutzen um sich daheim einzuwählen – die aktuelle Adresse der Fritzbox muss entweder über den Myfritz Dienst oder über dynamische dns Dienste wie spdyn.de oder no-ip bekannt sein.

Klappt der Verbindungsaufbau, aber es fliessen keine Daten, dann kann es bei der Telekom am APN liegen.

Ich hatte ein Problem mit meinem neuen Pixel 6a Smartphones, und Android 12 – die VPN Verbindung stand, aber es flossen keine Daten (es wurde nichts empfangen)

Hier gibt es eine Lösung/workaround von AVM der besagt, dass man den telekom APN einfach ändern muss:

Einstellungen -> Netzwerk&Internet -> SIM-Karten ->telekom ->(runterscrollen) Zugangspunkte(APNs) -> “internet.v6.telekom” antippen.

Ändern des APN in “internet.telekom” und danach im „3 Punkt Menü speichern“