Als (verspäteter) Nachzügler für http://janscholten.de/blog/2012/08/ipv6-daheim-mit-einen-sixxs-tunnel-und-einer-fritzbox/

Wie betreibe ich den einen Server mit IPv6 hinter der Fritzbox und was muss ich einstellen, damit der Server erreichbar ist?

Wie haben im ursprünglichen Artikel an der Fritzbox einen SixXS Tunnel erstellt und dort ein entsprechendes IPv6 Prefix bekommen.

Für den Linuxserver habe ich eine (mehrere?) feste IPv6 Adressen eingetragen, so dass hier per DHCP entsprechende Adressen verteilt werden.

Am Linuxserver habe ich per

# This is an autoconfigured IPv6 interface iface eth0 inet6 auto

nichts besonderes eingetragen.

sehe aber mittels ifconfig die entsprechenden (benutzten) Adressen:

root@seth:~# ifconfig

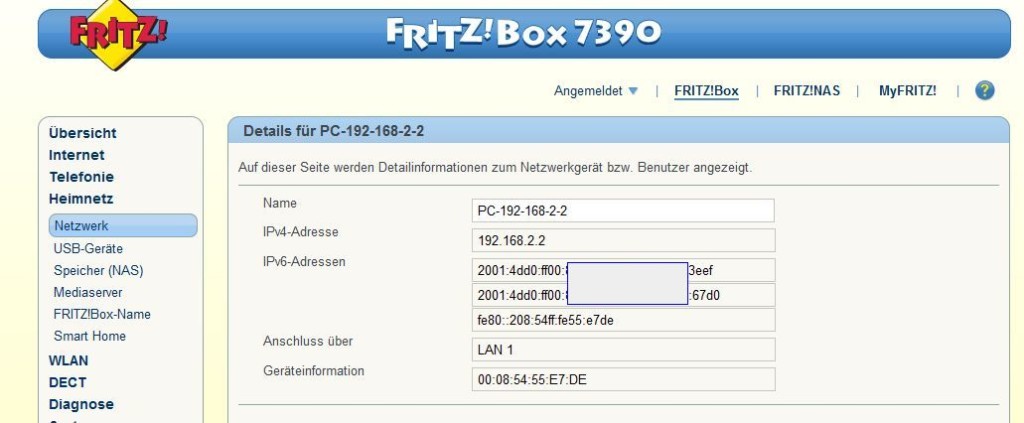

eth0 Link encap:Ethernet Hardware Adresse 00:08:54:55:e7:de

inet Adresse:192.168.2.2 Bcast:192.168.2.255 Maske:255.255.255.0

inet6-Adresse: 2001:4dd0:ff00:8e78:6438:..:3eef/64 Gültigkeitsbereich:Global

[..]

inet6-Adresse: fe80::208:54ff:fe55:e7de/64 Gültigkeitsbereich:Verbindung

inet6-Adresse: 2001:4dd0:ff00:8e78:8413:..:67d0/64 Gültigkeitsbereich:Global

UP BROADCAST RUNNING MULTICAST MTU:1500 Metrik:1

Damit sollte der PC per (fester) IPv6 ins Netz kommen.

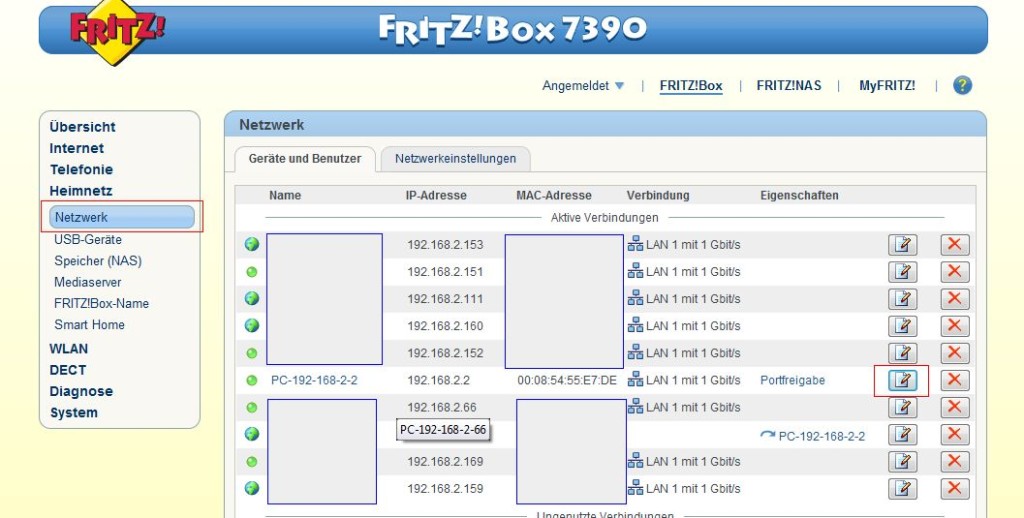

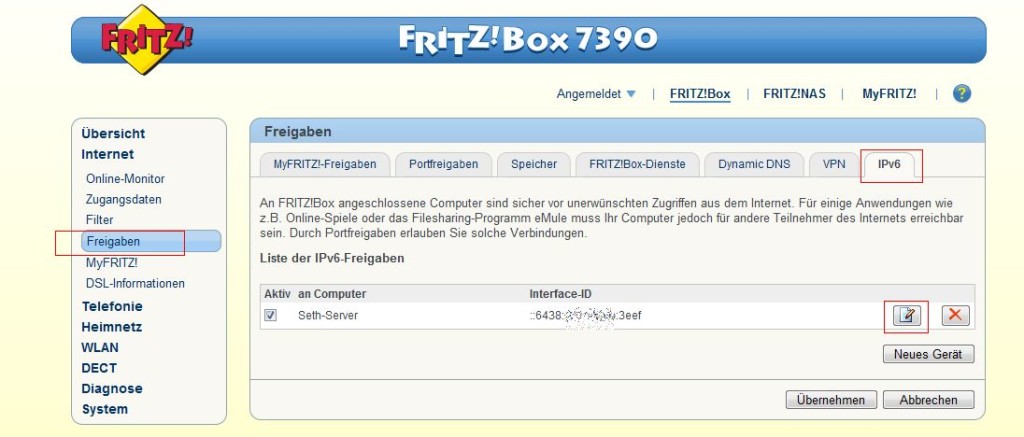

Für die Weiterleitung bemüht man in der Fritzbox

Internet -> Freigaben -> IPv6 und legt einen neuen Host an.

Ich rate dringend davon ab den Rechner komplett ins Netz zu hängen, sondern würde nur ping6, 80 und 443 freigeben.

Testen kann man das z.B. via ping auf der Seite http://www.subnetonline.com/pages/ipv6-network-tools/online-ipv6-ping.php

Den Zugriff mit einem Browser via https://[die eigene IPv6-Adresse] (Klammern mitangeben).

Hat man Zugriff auf einen DNS Server kann man danach natürlich einen AAAA Eintrag machen und dem eigenen Server einen Domainnamen geben.